Hvordan et phishing-angrep fungerer

Av Niels Flensted-Jensen den 23. januar 2023

5 min lesetid

MitID (dansk eID) har blitt et relativt enkelt mål for SMS-phishing-angrep. Vi tar en titt på hvordan et slikt angrep er satt sammen, og foreslår måter å effektivt sette en stopper for phishing. Et effektivt middel er å ta i bruk nye OS- og nettleserlegitimasjon som FIDO Alliance-passordet.

Et phishing-angrep er når en hacker lokker deg til å sende inn sensitiv informasjon (f.eks. påloggingsinformasjon) ved å utgi seg for å være en legitim part, som banken eller teleoperatøren din. Men i virkeligheten er nettstedet du besøker, bare hackerens fasade for å samle inn opplysningene dine. Etter å ha samlet inn opplysningene kan hackeren bruke dem til egen vinning, for eksempel til å stjele penger eller overta telefonnummeret ditt.

Med den utbredte bruken av såkalte eID-er - elektroniske identiteter knyttet til deg som juridisk person - i EU utsettes mange for phishing-angrep. Disse angrepene lurer folk til å gi fra seg eID-legitimasjonen sin, som ofte er nøkkelen til finansielle og offentlige tjenester.

La oss se på hvordan et slikt angrep kan utspille seg mot den danske MitID*. Det hypotetiske angrepet kan også sees i dette opptaket av en live "hacking"-økt arrangert av vår partner Liga.

*Lignendetilnærminger kan brukes med andre eID-er, foreksempel det svenske eller norske BankID eller belgiske itsme®.

1. Oppsettet

Først lager hackeren en falsk kopi av et velkjent nettsted, for eksempel banken din. Nettstedet kobles til hackerens phishing-administratorpanel, som varsler hackeren når offeret går i fellen og taster inn legitimasjonen sin på det falske nettstedet.

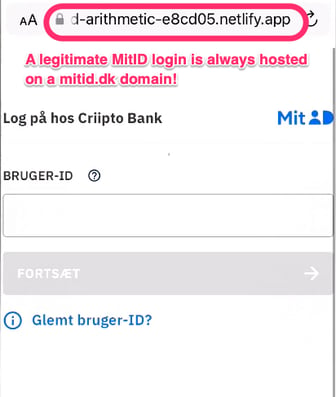

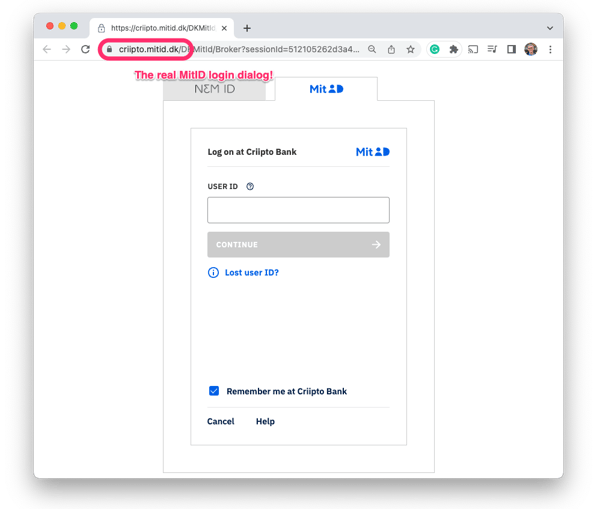

For MitID vil nettstedet se ut som det ekte, bortsett fra at URL-adressen vil være feil. En autentisk MitID-påloggingsboks vil alltid ligge på et mitid.dk-domene. Så suksessen til et phishing-angrep avhenger av at brukeren overser denne viktige detaljen.

2. Phishing-kroken er koblet inn

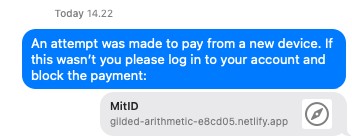

Når det falske nettstedet er satt opp, kaster hackeren ut nettet. Dette vil typisk være en e-post eller en SMS (SMS-phishing kalles noen ganger "smishing").

Hackeren vil vanligvis sende tusenvis av slike meldinger til en stor mengde telefonnumre som han eller hun har skaffet seg før angrepet.

3. Offeret blir koblet til

Av de tusenvis av mottakerne vil det være noen få som finner meldingen plausibel. Dette kan sammenlignes med hvordan en annonse vises til tusenvis av mennesker for å nå ut til en mindre gruppe som finner den relevant.

I dette tilfellet kan offeret være en person som nettopp har tatt i bruk en ny iPhone eller nylig har registrert et nytt kredittkort i Apple Wallet. Det er derfor mer sannsynlig at de finner meldingen relevant og klikker på lenken uten å legge merke til den falske URL-en. Offeret kan også være uvitende om betydningen av en URL og aldri se den i utgangspunktet.

Offeret klikker på lenken ... og angrepet er i gang!

4. Vellykket innhenting av legitimasjon

Ved å klikke på lenken åpnes offerets nettleser på telefonen med hackerens falske nettsted. Dessverre ser offeret fortsatt ikke den ondsinnede URL-en.

Husk på dette: En ekte MitID-påloggingsdialog vil alltid bruke et mitid. dk-underdomene! Vårt intetanende offer taster nå inn legitimasjonen sin og går videre til neste skjermbilde.

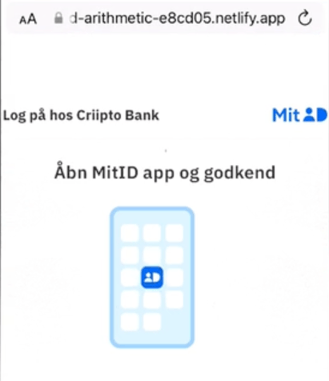

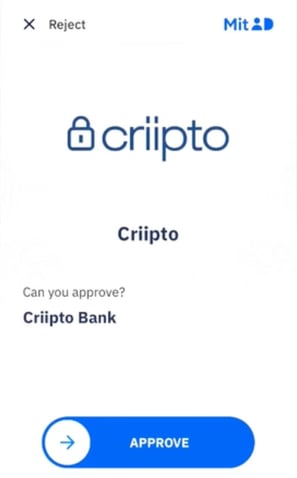

I tilfellet med den danske MitID-appen ber skjermen nå brukeren om å åpne MitID-appen på telefonen for å godkjenne påloggingen. Offeret finner MitID-appen og åpner den.

I mellomtiden blir hackeren varslet om aktiviteten!

5. Hackeren fullfører selve innbruddet

Hackeren gjør seg klar til å hente innloggingsinformasjonen mens den tastes inn.

I vårt MitID-scenario henter hackeren raskt MitID-brukernavnet som offeret har tastet inn, og legger det inn på det ekte banknettstedet.

Når hackeren har tastet inn opplysningene, viser appen på offerets telefon en faktisk forespørsel om å godkjenne påloggingen. Siden dette er nøyaktig hva offeret forventer, godkjenner de gladelig autentiseringsforespørselen.

Hackeren har nå full tilgang til offerets nettbank. De kan nå fritt inspisere den og forsøke å overføre penger til såkalte "muldyr" som typisk er involvert i et faktisk innbrudd.

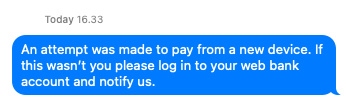

Merk: Danske banker krever vanligvis et ekstra sveip i offerets MitID-app for å fullføre en overføring. Dette betyr at hackeren må utføre én phishing-operasjon til mot det samme offeret.

Hvordan kunne offeret ha unngått dette?

Så hvordan kan den gjennomsnittlige person med dansk MitID forsvare seg mot denne typen phishing-svindel?

For det første må banker og offentlige institusjoner jevnlig minne brukerne om to viktige aspekter:

- Banker og offentlige instanser sender aldri ut lenker via e-post eller SMS. De ber deg ganske enkelt om å logge deg inn på nettbanken, myndighetssiden osv. De sender aldri, aldri lenken!

- Når du legger inn legitimasjonen din, må du alltid sørge for at du gjør det på et underdomene til mitid.dk. Dette er fordi MitID ikke kan kjøre på noe annet domene.

Hvis du blir utsatt for denne typen angrep, bør du ringe banken din så snart du oppdager at noe er galt! De kan da forhindre at angriperen gjør det samme mot andre.

Hvordan kan vi blokkere phishing i fremtiden?

Folk blir stadig mer oppmerksomme på phishing-angrep og måter å gjenkjenne dem på. Men så lenge den underliggende tilnærmingen og teknologien forblir intakt, vil vi fortsette å se vellykkede phishing-kampanjer.

Heldigvis finnes det minst to nye tekniske muligheter som kan bidra til å redusere eller eliminere phishing-kampanjer helt og holdent:

Kortdistanseradio

-

Ved å basere seg på kortdistanse-radiobølgetilkoblinger - for eksempel NFC eller Bluetooth - mellom enheter kan man eliminere den typen langdistanse-phishing som vi beskrev ovenfor. I dag er det vanligste mediet for å binde sammen enheter en QR-kode. Å hacke denne prosessen krever mer avanserte triks, men det er absolutt mulig. Med NFC eller lignende vil dette ikke lenger være tilfelle!

Passkoder

-

Ved å innføre nettstedsspesifikke, oppdagbare passordetiketter er det ingenting som kan phishes. Vi må eliminere brukernavn og passord helt fra autentiseringsprosessen. En lett tilgjengelig løsning er konseptet med passnøkler, som er standardisert av FIDO-alliansen med bred støtte fra bransjen og plattformene.

Passkoder har to grunnleggende egenskaper som eliminerer phishing:

- De personlige, kryptografiske nøklene er knyttet til bestemte nettsteder og kan ikke brukes andre steder.

-

De krever ingen brukernavn eller annen ID, ettersom de automatisk kan oppdages.

Hva gjør vi nå?

Foreløpig er phishing kommet for å bli.

Men det er initiativer på gang som skal eliminere det helt.

Disse teknologiene - særlig QR-koder for enhetskobling og passkey for å eliminere brukernavn og passord - er allerede på vei inn i produkter og tjenester. Norsk BankID støtter for eksempel allerede passnøkler for brukerautentisering, og svenske BankID har brukt QR-koder en stund.

Her i Idura har vi allerede introdusert vårt eget generiske, cross-eID QR-alternativ for kanalbinding. Vi jobber nå med et generelt passnøkkelalternativ som en del av forberedelsene til kommende ID-lommebøker på dine personlige enheter.

Hvis dette høres relevant ut for deg, kan du snakke med en ekspert om de tilgjengelige alternativene og fordelene med dem, eller lære mer om hvordan du kan forbedre MitID.

Table of contents

Disse relaterte artiklene

Hvorfor snakker alle om alderskontroll på sosiale medier?

Hvordan foregår identitetstyveri?